Detectar, Responder e Recuperar

A missão da Pegasus como Intelligent Security Service Provider (iSSP) é oferecer aos nossos clientes soluções completas associadas aos melhores e mais especializados profissionais, processos e tecnologias.

Nossa solução é baseada em 3 pilares:

X-VRM

Gerenciamento de Vulnerabilidades e Ameaças

Verificação de vulnerabilidade

Benchmarking & Riscos de Terceiros

Teste de Penetração

Red Team

Gerenciamento de Threat Hunting

X-THREATS

Inteligência de Ameaças

Risco de Proteção de Dados

Feeds de Inteligência de ameaças

Projetos de Inteligência personalizados

X-SECURE

Detecção & Resposta

Proteção de Ativos

Gerenciamento de Detecção e Resposta

Resposta a Incidentes & Forense digital

Segurança Gerenciada

Agora que as fronteiras de informações e dados das empresas desapareceram devido à transformação digital, é fundamental se adaptar a uma nova abordagem de segurança.

A Pegasus Security, como um provedor de serviços de segurança, tem uma visão holística: devemos ajudar nossos clientes a maximizar a proteção de seus negócios contra as ameaças de segurança cibernética e minimizar o risco de acordo com suas necessidades e possibilidades

A Pegasus Security gerencia todos os elementos de segurança que são usados para limitar ou impedir que ameaças e ataques tenham sucesso.

É importante cobrir os diferentes vetores de ataque possíveis e garantir que todos os mecanismos básicos de proteção estejam em vigor, ajudando a minimizar o risco associado especialmente aos mais vulneráveis, como por exemplo funcionários, e-mail ou terminais móveis.

Segurança de Dispositivos

O dispositivo é o principal gateway usado por invasores para comprometer uma organização.

As soluções de segurança tradicionais protegem a rede (firewalls, IDS, DLP, etc.), mas não protegem dos riscos decorrentes do novo ecossistema digital, como por exemplo: funcionários que trabalham fora da rede corporativa, tráfego obscurecido ou Shadow IT / IoT.

Como os antivírus tradicionais baseados em assinaturas são insuficientes para os ataques de hoje, precisamos de novas estratégias para lutar eficazmente contra ataques sofisticados que empregam malware avançado, exploits ou APTs.

Segurança de Rede

O conceito de segurança de rede não funciona mais sozinho devido aos desafios drásticos da transformação digital:

Pegasus Security é o parceiro perfeito para oferecer uma única solução de rede e segurança para seus clientes.

- A mobilidade dos usuários

- A migração para Cloud

- A evolução das ameaças

- Adoção SD-WAN

Na Pegasus Security,

conhecemos esses problemas e adaptamos nossas soluções para este cenário complexo de ecossistemas de fronteira difusos.

Proteja o acesso e o uso de serviços de aplicativos corporativos.

Proteja os serviços de navegação na internet

Proteja o acesso e o uso de serviços de aplicativos corporativos.

Proteção de Dados

A informação é um dos ativos mais valiosos de qualquer empresa e representa um desafio quando deve ser protegida:

- Onde está?

- Quem acessa o que?

- É enviado?

- A quem?

O que proteger…

Usuário? Dispositivo?

Serviços de segurança gerenciados:

- SOCs com profissionais especialistas nas principais tecnologias

- Com recursos de respostas a incidentes graves (CSIRT)

- Analistas Especializados

Controles de segurança:

- Ferramentas de segurança

- Acordos e conhecimento de tecnologia de ponta

Serviços profissionais:

- Auditoria e Consultoria

- Treinamento

- Integração

Segurança em Cloud

Cloud Pública é um facilitador para a transformação Digital, mas sua adoção traz diferentes desafios para o negócio, onde a Segurança é um dos mais importantes.

Como nos ambientes de cloud pública, a responsabilidade pela segurança é compartilhada entre o provedor de cloud e o cliente, as empresas precisam de um parceiro confiável como a Pegasus Security nesta jornada complexa.

Uma proposta baseada em capacidades para toda a jornada de cloud

- CWPP | Cloud Workload Protection Platform

- CSPM | Cloud Security Posture Management

- CASB | Cloud Access Service Broker

Identidade e Proteção de Acesso

A proteção de identidade e acesso é uma necessidade cruzada na cadeia de segurança cibernética.

Não está relacionado apenas a quem tem ou não acesso, mas também a como e quando esse acesso é permitido.

A identificação e o acesso autorizado deve ser concedido com base em uma avaliação de risco atualizada e contínua alocada a este acesso, ciclo de vida das senhas / certificações, assinaturas digitais … o que às vezes é opressor para as organizações.

Nossa equipe de consultoria especializada

junto com o nosso portfólio de soluções apoiam as empresas na construção e implementação de um Plano Estratégico de Identidade customizado.

Análise e Design

Implementação

Monitoramento

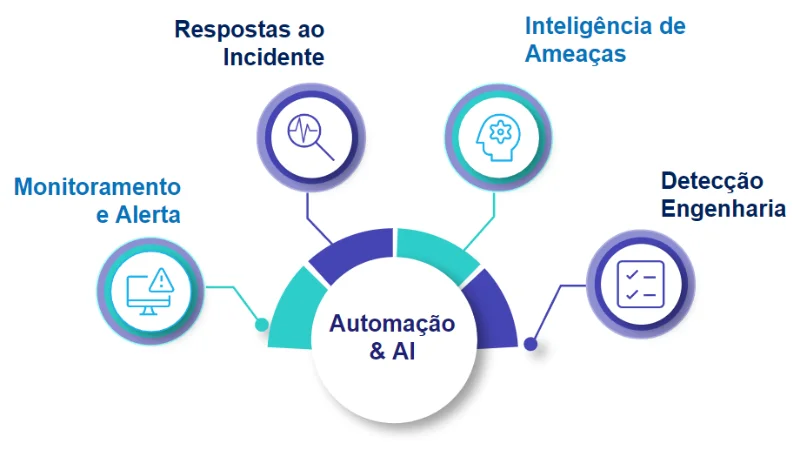

Capacidade de Detecção e Resposta Ampliada

Mudança de segurança tradicional:

- Concentre-se em comportamento e pós-violação via AI / ML

- Extensão EPP 🡪 EDR e superfície de ataque

- Extensão IDPS / FW 🡪 capacidade NTA / NDR

Novas “fronteiras” para proteger:

- Proteção de carga de trabalho em nuvem, CASB, CSPM

- Redes IoT / ICS. Mobilidade. SD-Wan

- Proteção de riscos digitais (marca, reputação)

Extended Mission:

- Facilite a investigação de violação, contenção remota e perícia

- Camada de análise com telemetria para permitir detecção de AI & Hunting

Integrar peças e expandir capacidades

X-Secure: Detecção e Resposta Gerenciada

Beneficie-se do monitoramento contínuo de ameaças 24 horas por dia, 7 dias por semana, investigação de violações e resposta remota rápida

Terceirizar o monitoramento de ameaças 24 horas por dia, 7 dias por semana,

e esforços de detecção e investigação de violação para nossas equipes de especialistas

Detecção aprimorada com o X-Secure, incluindo proteção de endpoint, implantada e mantida por nossa equipe

Nossos especialistas fornecem orientação prática sobre erradicação e recuperação de incidentes, bem como ações rápidas de contenção de violação

Nossos Diferenciais

MELHOR TECNOLOGIA DE PROTEÇÃO DE ENDPOINT

Aumente o seu investimento em segurança com uma solução EPP avançada, incluindo EDR e recursos de superfície de ataque, resultantes de nossos contratos premium com os melhores fornecedores da categoria

CENTRO DE EXCELÊNCIA 24×7

O serviço é realizado por nossos Centros de Excelência Global 24 horas por dia, 7 dias por semana, aproveitando a visibilidade da ameaça global e automatização padronizada. resposta, apoiada por nossa capacidade local

DETECÇÃO AVANÇADA E CAPACIDADE DE CTI

Nossa plataforma MDR estende a camada de proteção EPP, por meio de análises de detecção avançadas, recursos de orquestração e a aplicação de nossa inteligência proprietária

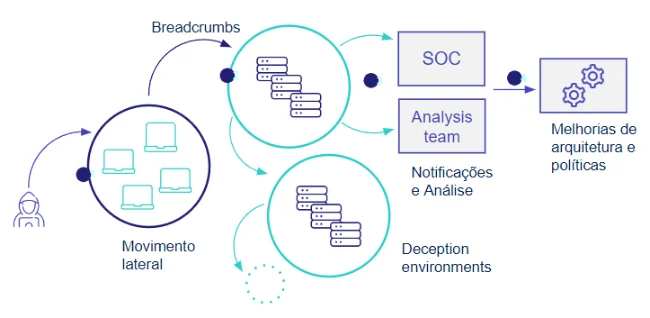

X-Secure: Detecção e Resposta Gerenciada

Aproveite os ambientes sintéticos que atraem e direcionam mal os invasores enquanto ganham inteligência

- Distraia o adversário dos ativos reais do Cliente e consuma seus recursos para os dados.

- Identifique ativos vulneráveis e blinde a infraestrutura contra ataques alvo.

- Descubra ameaças internas ou externas

- Implante recursos de segurança e orçamentos com mais eficiência

Nossos Diferenciais

ALAVANCANDO A TECNOLOGIA DE CONTRAINTELIGÊNCIA

Fornecemos a tecnologia para projetar e implementar os sistemas de engano

AMBIENTES DECOY CUSTOMIZÁVEIS

Nossos serviços de engano fornecem uma ampla variedade de ambientes de engano, capazes de replicar diferentes redes internas e externas voltadas para o público e DMZ

COLETA DE CTI E INTEGRAÇÃO DE TERCEIROS

A tecnologia de contrainteligência potencializa o mapeamento com a estrutura ATT&CK e permite o consumo e a recuperação de técnicas / padrões do invasor para permitir os esforços de caça. Além disso, os alertas podem ser facilmente exportados para seu SIEM

X-Secure: DFIR

Amplie sua capacidade CSIRT com assistência 24 horas por dia, 7 dias por semana em violações e crises complexas

- Ack Inquiry Assign Incid. Handler

- Coleta de evidências 1º Contém

- Análise & Relatório inicial

- Avaliação de Compromisso Orientação de remediação

- Lições aprendidas e endurecimento

Disponibilidade e assistência 24 horas por dia, 7 dias por semana e assistência aos nossos especialistas em reversão de malware, análise forense digital, inteligência de ameaças e gerenciamento de crises

Manipulador de incidentes dedicado, no local / remoto, resposta coordenada

Orientação completa sobre remediação, lições aprendidas e suporte jurídico

Nossos Diferenciais

CAPACIDADE DE RESPOSTA LOCAL

Presença local para coordenação de crise no local e gerenciamento de evidências, apoiada por nossa capacidade global de análise rápida

ASSISTÊNCIA DE INCIDENTES DE END-TO-END

Apoiar sua equipe durante toda a vida do incidente, incluindo orientação completa sobre a aplicação de ações de remediação, recuperação de sistema, backup e proteção

INTELIGÊNCIA DE AMEAÇA

FORENSICS & ANALYSIS TOOLING

Para apoiar a contextualização de ameaças e CoAs para erradicação de ameaças, incluindo nossas ferramentas forenses para implantação rápida, coleta de evidências e varredura IoC completa

X-SECURE

- Detecção e Resposta Gerenciadas (MDR)

- Ações para remediação e contenção de impacto

- Forense Digital

Oferta Pegasus Security

Modelos de entrega para adaptar nossa capacidade SECOPS às suas necessidades.

Terceirizar o monitoramento de ameaças 24 horas por dia, 7 dias por semana,

e esforços de detecção e investigação de violação para nossas equipes de especialistas

Detecção aprimorada com o X-Secure, incluindo proteção de endpoint e rede, implantada e mantida por nossa equipe